Злоумышленники удивили экспертов хитроумной атакой на MS Office 365

Новая фишинговая кампания использует вредоносные

расширения (add-in) к Office 365, с помощью которых у пользователей вместо

логинов и паролей выманивается полный доступ к их аккаунтам.

Такого мы еще не видели

Эксперты по информационной безопасности компании PhishLabs обнаружили весьма оригинальную фишинговую кампанию, целью которой является получение контроля над аккаунтом в Microsoft Office 365. При этом вместо обычных в таких случаях попыток выманить логины и пароли злоумышленники используют вредоносную программу, которая «ненавязчиво» получает все разрешения на доступ к аккаунту жертвы и перехватывает токены авторизации OAuth. Подобную тактику эксперты наблюдают, по их словам, впервые.

Атака начинается с того, что потенциальной жертве направляется фишинговое письмо от имени легитимной организации. В письме содержится ссылка на скачивание важного документа, расшаренного через SharePoint или OneDrive.

Как отмечается в публикации Phishlabs, имя хоста — совершенно легитимное; это действительно ресурс, принадлежащий Microsoft.

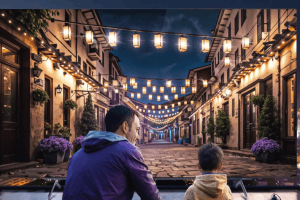

Однако при переходе по ссылке сначала выводится экран входа в аккаунт Office365, а затем еще один экран — следующего вида.

Как легко заметить, это некое расширение для Office 365 запрашивает разрешение на получение доступа ко всем данным пользовательского аккаунта.

Теперь ему можно все

Вредоносное расширение (add-in) было создано 25 ноября 2019 г. с использованием реквизитов легитимной организации; вероятнее всего, ее скомпрометировали ранее.

Что вызывает особую обеспокоенность у экспертов, так это проблематичность исправления ситуации. Во-первых, производится практически полная компрометация аккаунта. Злоумышленник получает доступ ко всем документам, хотя, например, отправлять письма от имени жертвы не получится.

Во-вторых, простой смены пароля к аккаунту будет недостаточно. Потребуется отключение вредоносного расширения от самого аккаунта. При этом еще надо знать о том, что это приложение было вообще установлено: экран с разрешениями — единственное, чем оно себя до поры до времени выдает. Зато разработчики приложения сразу же получают токен OAuth и, как следствие, доступ ко всем данным и службам, которыми пользуется пострадавший, использующий данный метод авторизации.

«На руку злоумышленникам играет, в частности, тот факт, что устанавливать расширения (add-in) к Office 365 по умолчанию могут все пользователи и практически откуда угодно, то есть, никакого контроля и проверки их безопасности, по умолчанию, не производится, — отмечает Алексей Водясов, эксперт по информационной безопасности компании SEC Consult Services. — Для противодействия этому администраторам корпоративных сетей стоит выставить ограничение на установку непроверенных приложений из неофициальных источников или вовсе устанавливать необходимые расширения централизованно с запретом на установку любых других конечными пользователями. А кроме того, сегодня совершенно необходимо регулярно тренировать пользователей распознавать фишинговые письма. В конечном счете, человеческий мозг — самый совершенный фильтр для подобного рода угроз. Но он же может быть самой уязвимой точкой информационной системы».

Поделиться

Поделиться